Apps – VSPC Partie 2 : Pratique

Nous considérons que le serveur Windows a été durci au préalable et que nous possédons un serveur à jour.

Nous avons également téléchargé en amont les sources (iso) de la VSPC1.

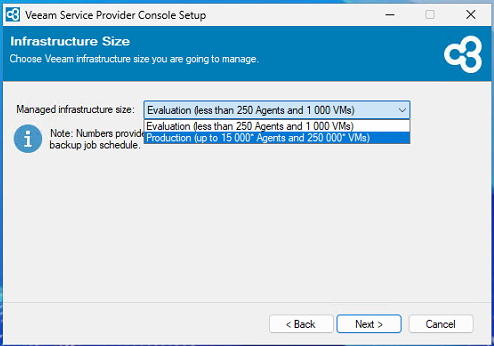

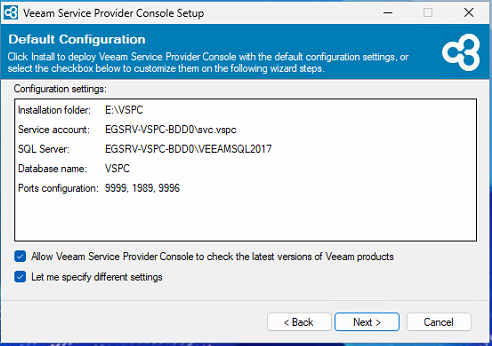

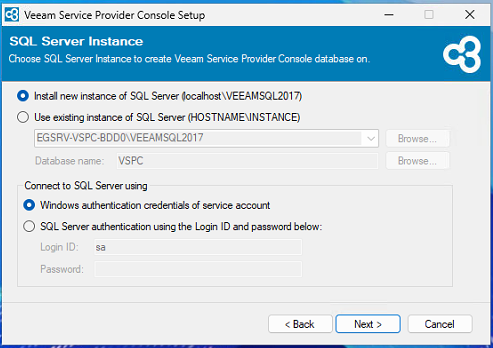

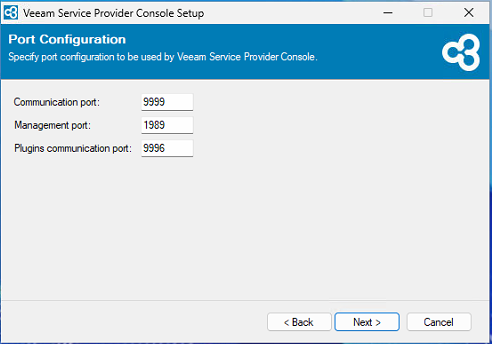

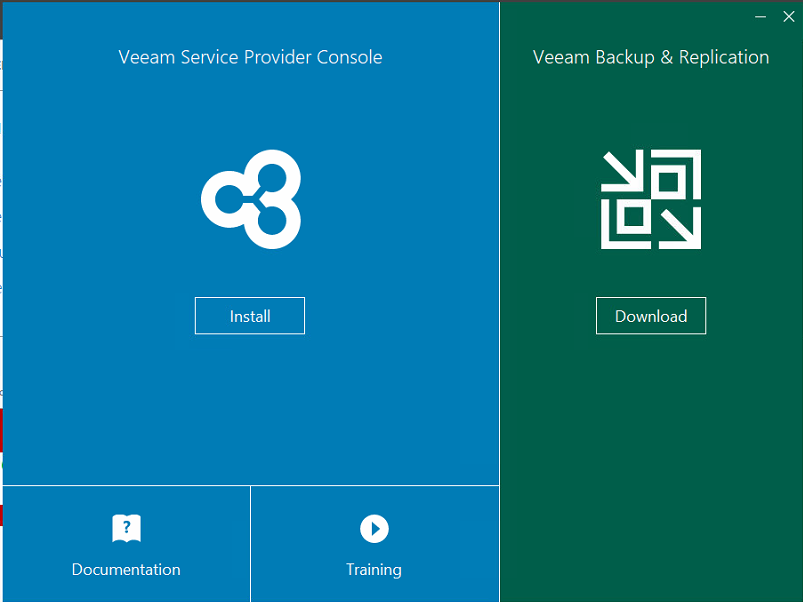

Installation

Une fois le launcher exécuté, nous avons le plaisir et un petit peu la surprise de rencontrer la possibilité de télécharger VEEAM B&R et d’installer la VSPC.

Logique car… Sérieusement tu annonces encore une fois que c’est parce que la VSPC est indisociable de VEEAM Cloud Connect et je te fais bou**er l’ISO ! J’ai rien dit 🙂

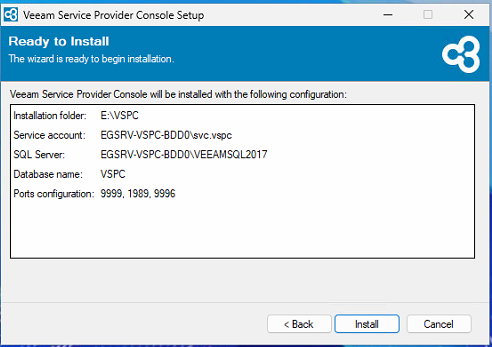

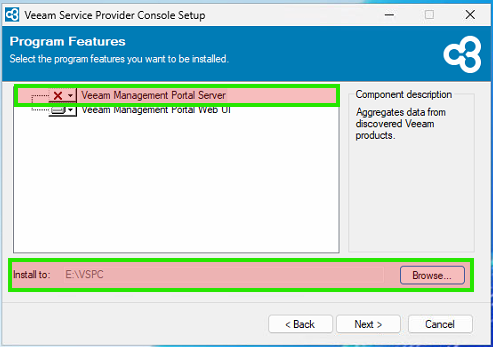

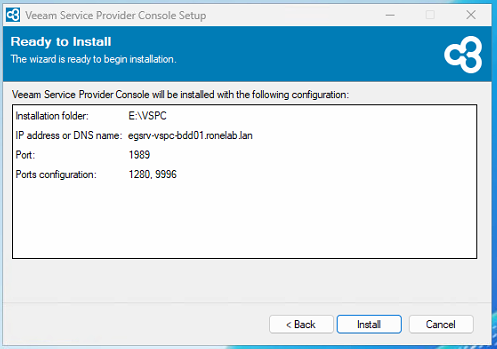

Dans le cadre d’une installation sur une architecture 2/3, nous commençons d’abord par l’installation de la VSPC Serveur, puis de la console VSPC.

VSPC : BDD

Il est donc temps de changer de serveur. Rendez vous en DMZ5 !

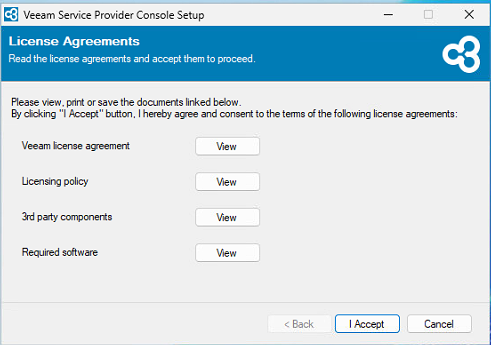

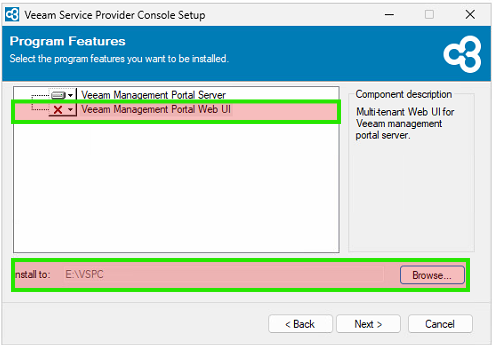

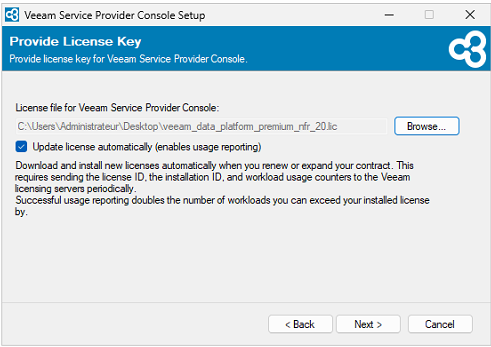

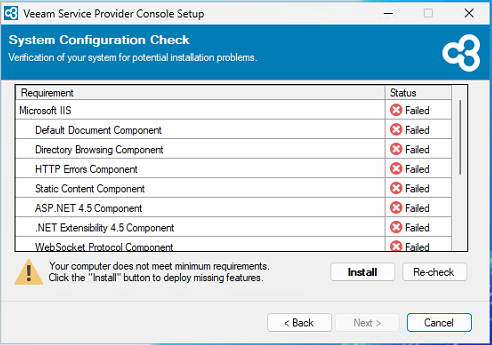

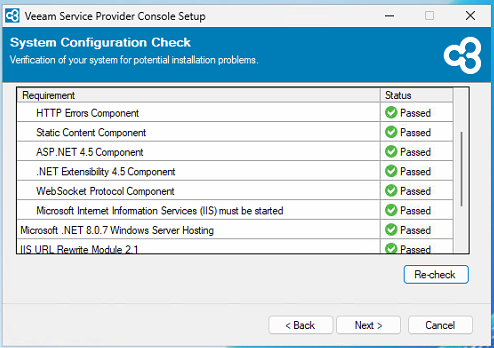

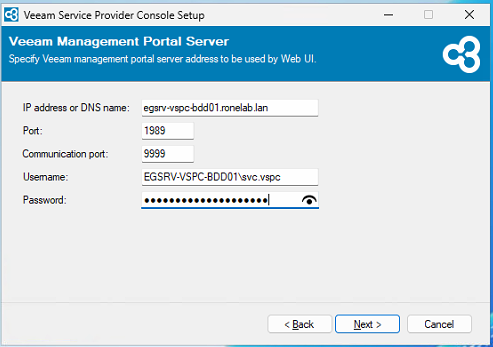

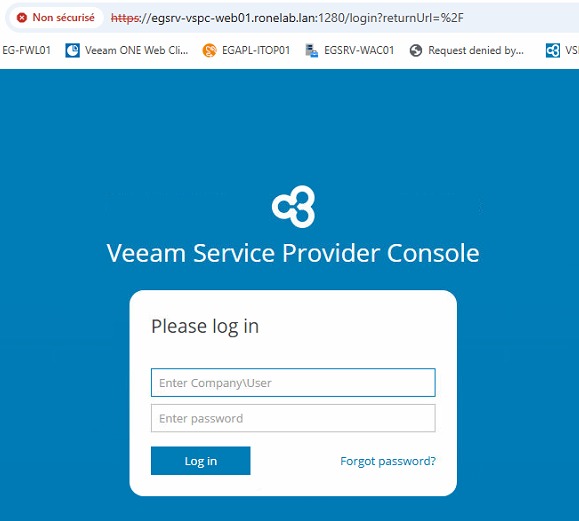

VSPC : WEBUI

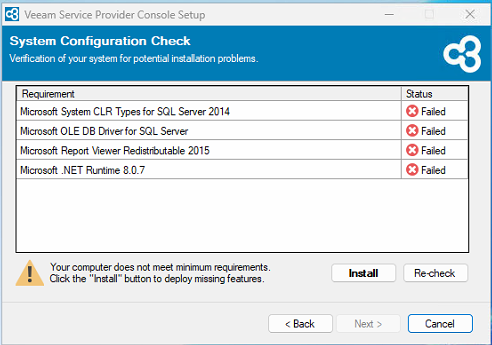

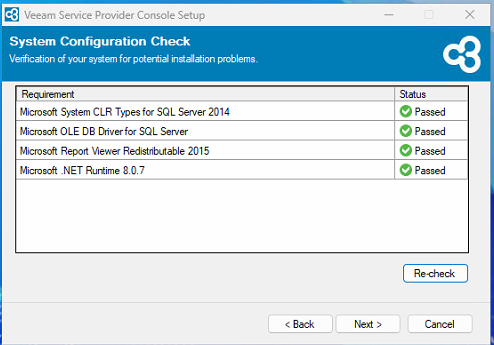

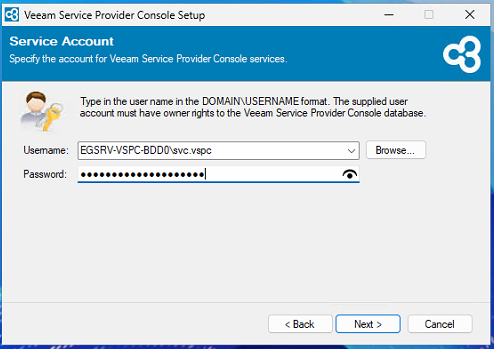

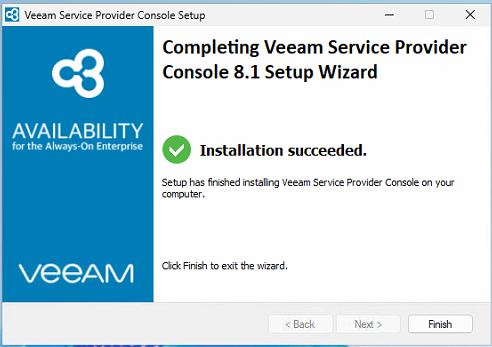

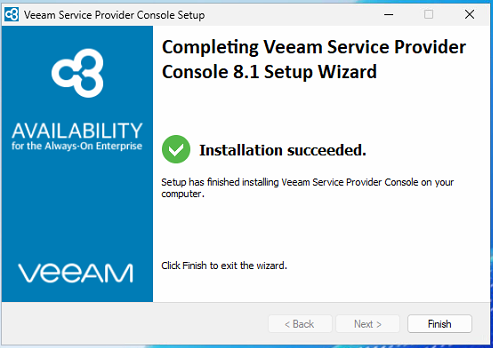

Encore une fois, l’installation ne pose pas de problème. Il suffit d’un peu de bon sens et de ne pas sortir la solution du commercial en revu client.

C’est simple. On double clique sur le fichier « .exe ». Puis on clique sur le bouton « Suivant » jusqu’à arriver sur le bouton « Terminer ». Si moi, j’y arrive vous y arriverez.

Un copain commercial qui se reconnaitra (c’est de bonne guerre <3)

Si c’est vrai pour les petits softs et encore maintenant avec les enjeux de sécurité, l’autonomie est discutable, dans ce genre de solution applicative il nous faut du recul.

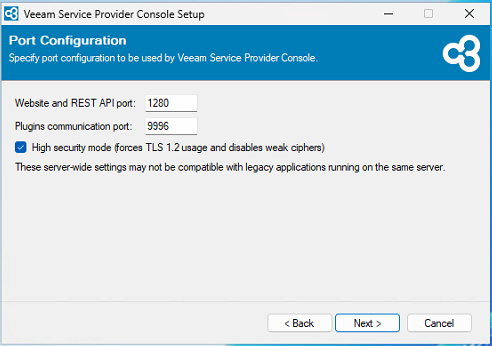

Bref, depuis un navigateur (après avoir ouvert préalablement les flux tcp/1289) renseigné l’url https://monserveurwebui-vspc.contoso.lan:1289/

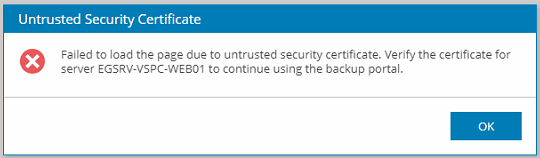

Il ne nous reste qu’à nous authentifier. Pour se faire, nous utiliserons le compte local de notre server dans un premier temps. Normalement, et ça a été mon cas à plusieurs reprises en guise de récompense pour ce sans faute (si vous avez fait comme moi naturellement), vous allez vous faire insulter par ce petit pop-up.

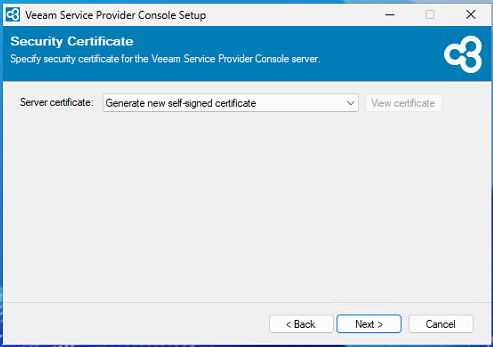

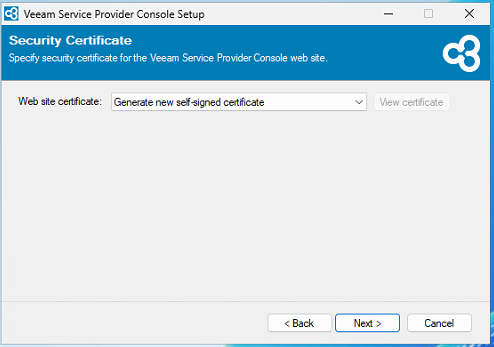

Ah oui, le truc où tu nous as dit plus haut, on verra plus tard… Prenez de l’autosigné… Merci, fallait pas.

| Logique car notre certificat est autosigné… Mais nous le verrons par la suite ça va nous faire un tout petit ch***… |

Après avoir dit « Merci » au pop-up d’ultraviolente digne d’une réplique d’Anthony BURGESS nous voilà sur notre tableau de bord.

Ce qui nous permet d’entamer une transition en douceur vers la partie suivante afin de configurer notre VSPC.

Configuration

Nous voilà donc sur notre tableau de bord, vierge de toutes données. Le commencement veut comme dans les textes sacrés que nous nous repausions. Ah non pardon, ça s’est réservé pour le dernier jour…

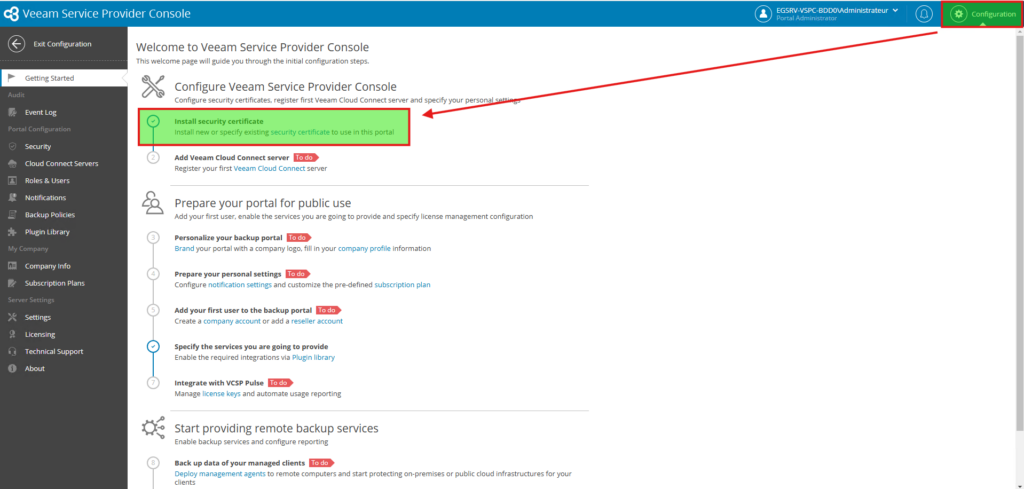

Direction la ligne de départ, Gettings Started !

| /!\ ACHTUNG ACHTUNG /!\ : Je ne traiterai pas tous les points de la configuration car certains relève du cosmétique ou tout simplement ne peuvent être techniquement traité à ce moment (VCC, MS 03656 etc). Néanmoins je souhaite aborder et partager les points difficiles ou strictement nécessaire (au minima) pour utiliser la plateforme. |

Rien de bien sorcier, nous rencontrons l’ensemble de la liste des points qui doivent être configurer. Dans la logique nous commencerons par le point numéro 1 (Je vous entends vous les devs. Oui vous dans le fond ! Vous ne pouvez pas commencer parce que ça ne commence pas par 0. Bande de petit rigolo 🙂 ).

Nous noterons que dans la capture précédente, 2 points sont notés conforme… Oui, j’ai oublié de faire une capture avant de me lancer dans la configuration. J’espère que vous m’excuserez ? ou pas !

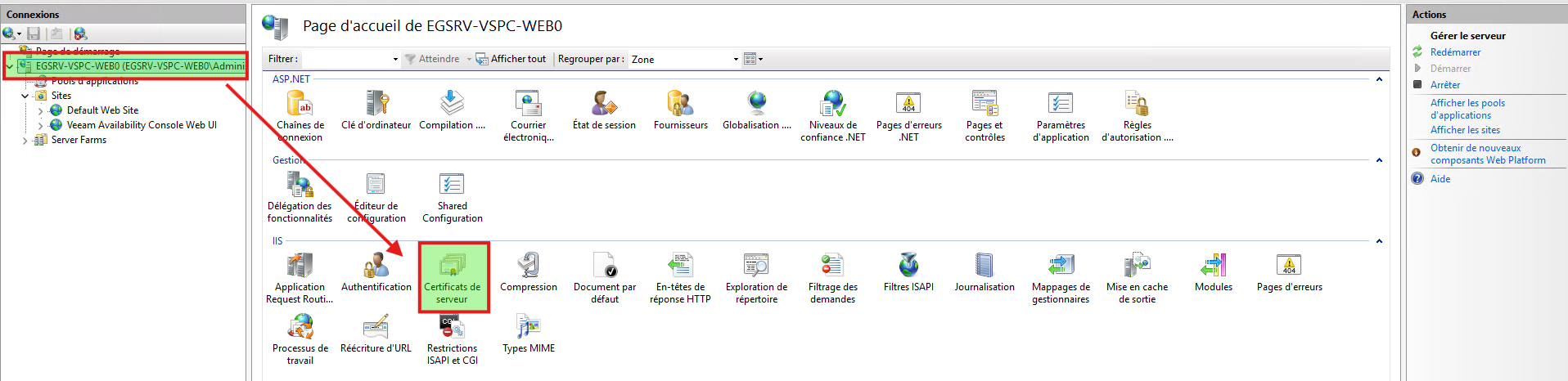

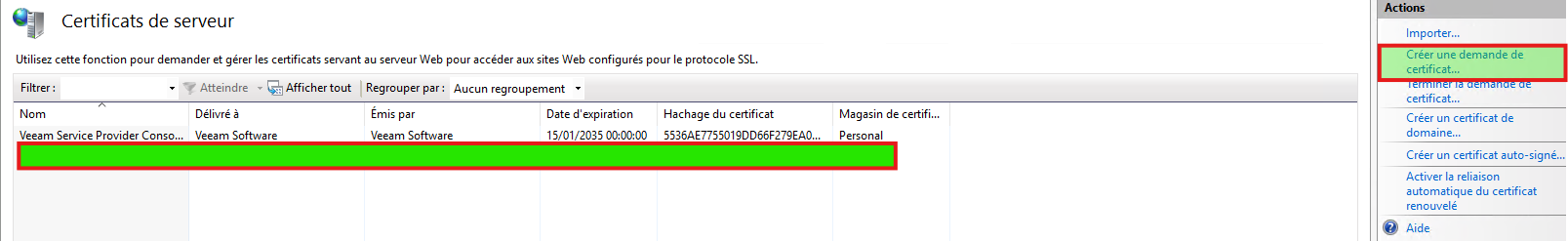

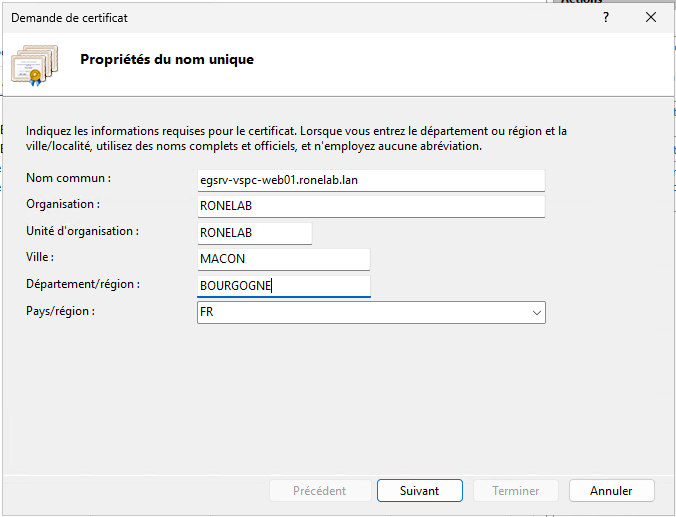

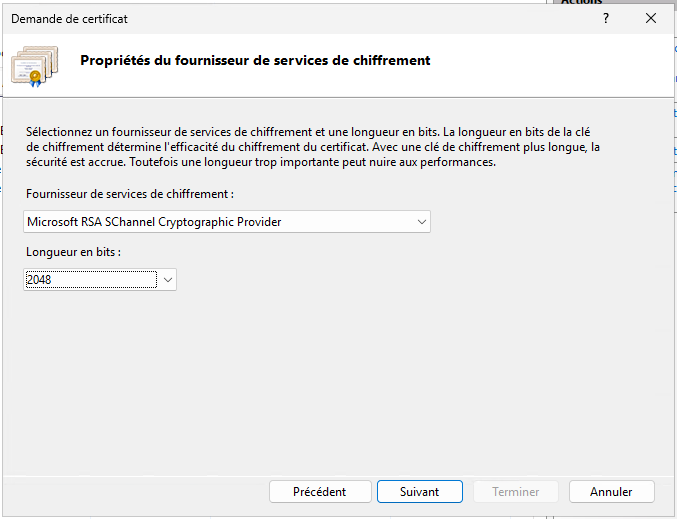

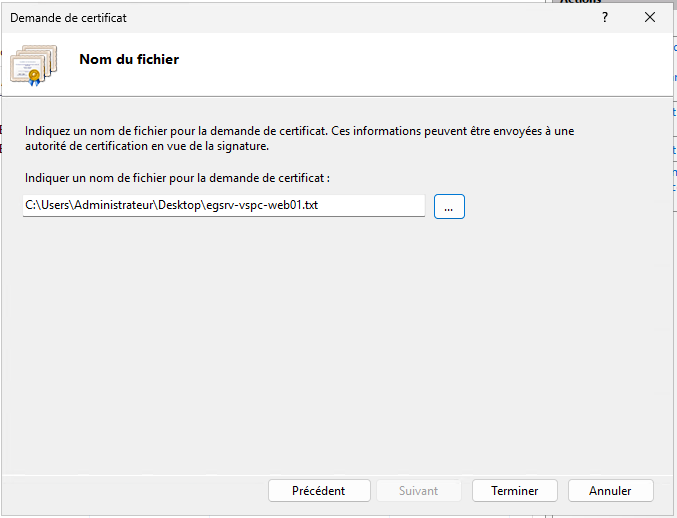

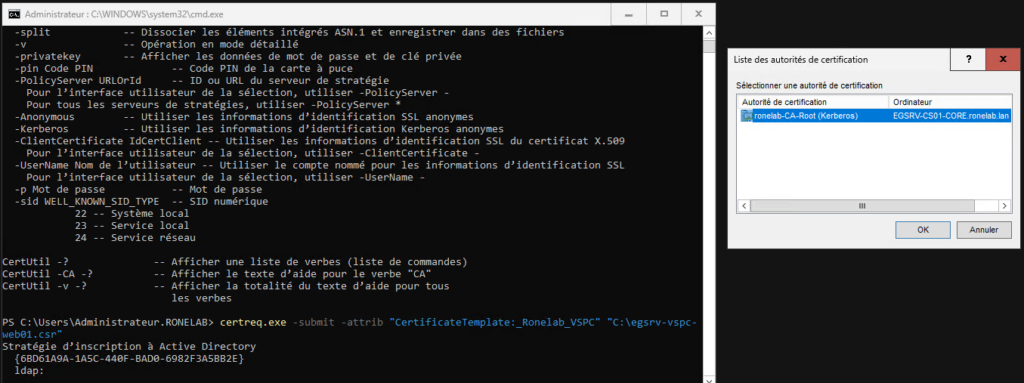

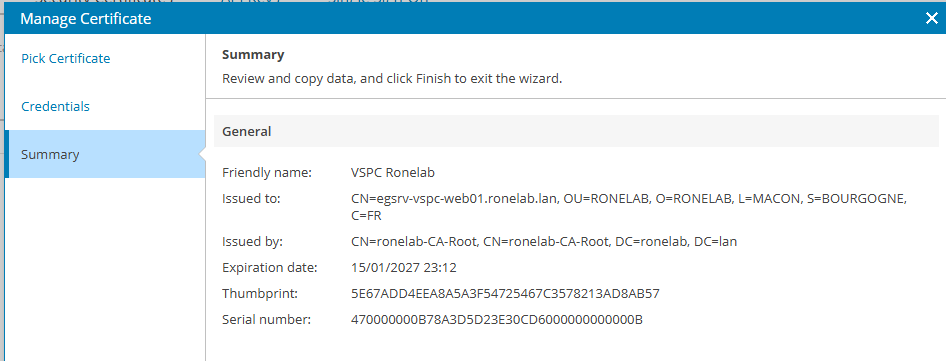

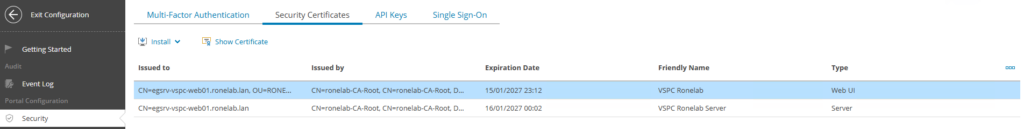

Certificats

Le premier point sera la partie certificat. Nous nous rappelons le message assassin lors de notre première connexion à la plateforme

« Ninnininininin le certificat est autosigné, nininininniiininini »

Nous pourrions passer outre. Néanmoins cela va avoir une incidence sur notre infrastructure et sur les fonctionnalités. Surtout si vous souhaitez utiliser l’API7 VSPC (ce qui est mon cas).

Sauf que voilà, je n’ai pas les moyens de m’offrir un certificat wildcard *.erwanguillemard.com pour sécuriser mes services et qui plus est, je n’ai pas envie d’exposer, publier ma console directement au vu du monde. Donc, je vais utiliser mon autorité de certification racine propre à mon domaine.

STOP ! Je ne comprends plus rien ! Ton serveur VSPC WebUI n’est pas en DMZ ?

Si, il l’est bien. Mais rien ne m’empêche de signer un certificat ? Et de faire de même avec mon serveur VSPC. Le guide insiste d’ailleurs sur ce point, il est important que les certificats soient différents entre la console et le serveur.

En petite conclusion de cette partie, je dirai que vous devriez avoir quelques choses du type

Si nous revenons sur nos pas, dans la page de configuration, Getting Started le premier point doit être dorénavant coché.

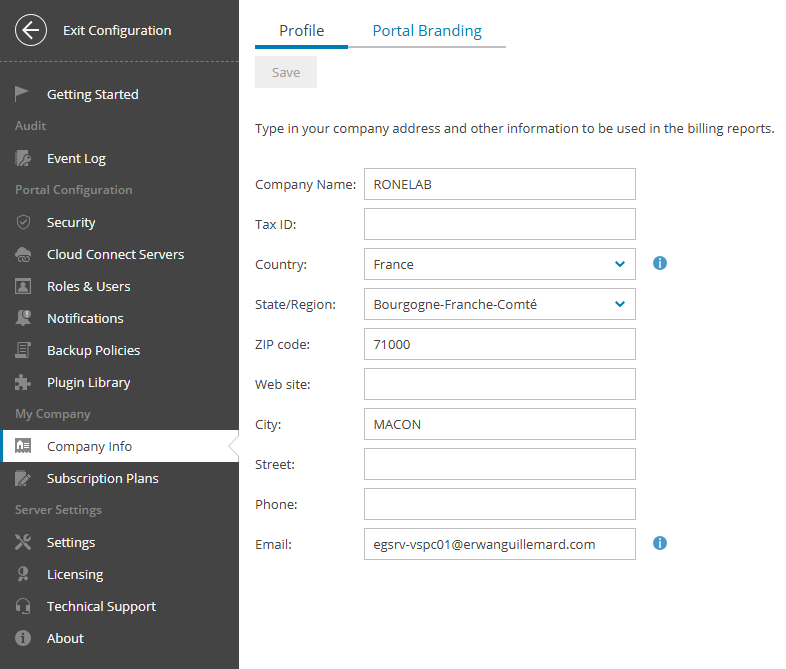

Company Information

Par défaut, l’organisation s’appelle MyCompany. Afin de faire les choses bien et pour rester logique dans le déploiement de notre infrastructure VSPC, nous allons configurer cette dernière.

Toujours dans la partie Configuration, ajustons les paramètres qui se trouvent dans MyCompany.

Et voilà, simple comme bonjour.

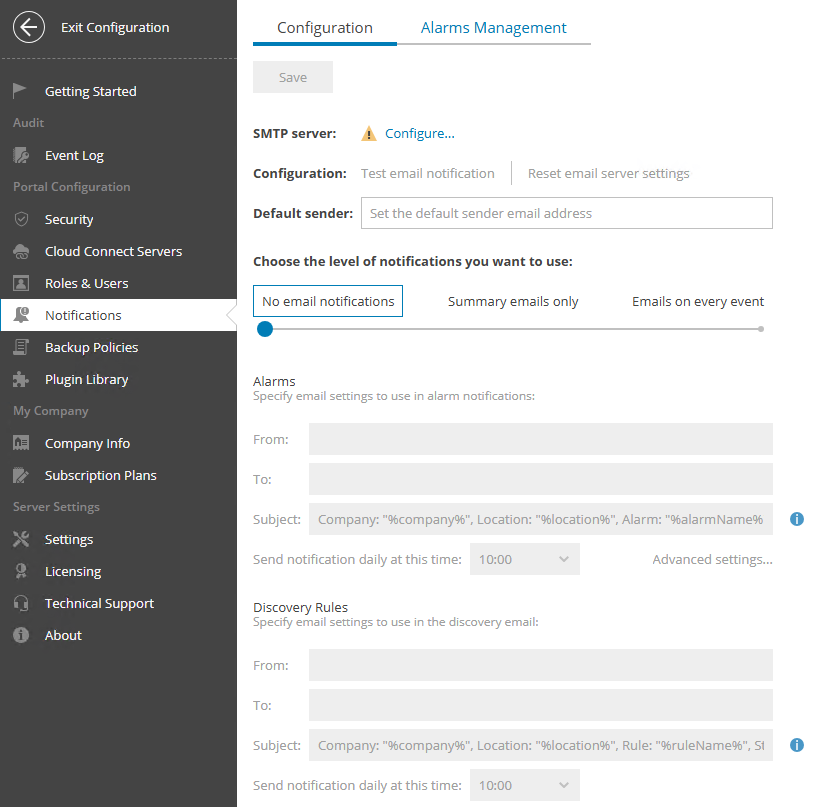

Notifications

Les notifications prennent toujours une part importante des solutions. Je pense encore une fois que dans le cas d’une solution comme la VSPC il est nécessaire de configurer cette dernière afin d’assurer :

- La surveillance du SI

- L’aspect d’administration et suivies des licences

- La partie financière (que j’aborderai plus tard dans un article lié à la VCC)

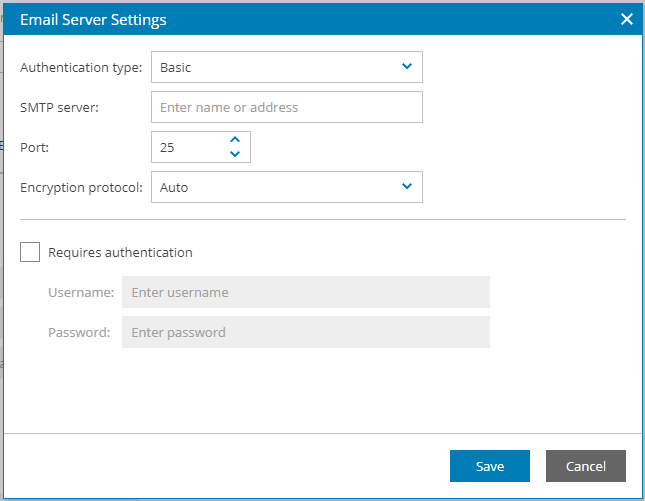

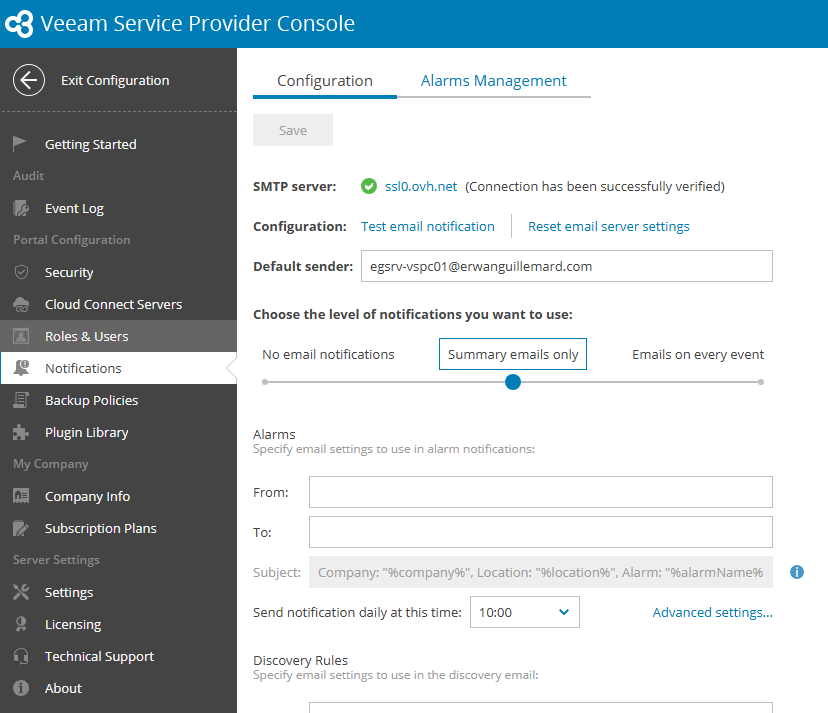

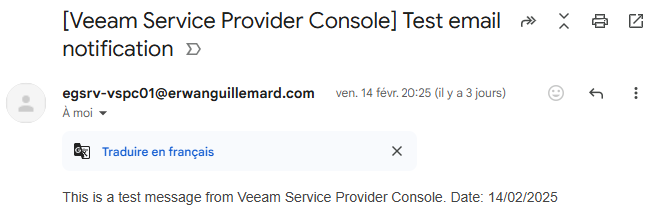

La configuration n’est pas bien difficile. Il suffit encore une fois d’autoriser les bons flux sortant (tcp/25 ou tcp/587 ou tcp/465).

Figure 1 |  Figure 2 |

Figure 3 |  Figure 4 |

Ce que j’adore avec la VSPC c’est la souplesse que cette dernière apporte quant à la granularité des notifications. Si nous avons défini une adresse d’envoi par défaut, il est possible de définir une adresse pour la partie facturation, la partie alarme et la partie découverte des équipements.

Nous pouvons également choisir d’avoir un résumé journalier ou pour chaque évènement.

Dans cette même partie, nous pouvons également définir le niveau de notification. J’entends par niveau de notification la possibilité de choisir quel niveau d’alarme nous souhaitons et si nous souhaitons être notifié.

Malheureusement, sans VCC, nous ne pouvons pas aller bien plus loin dans la configuration de notre VSPC. Pourquoi ? Tout simplement parce que beaucoup de configuration vont nécessiter de définir un site, site qui est lié à la VCC…

Intégration

L’intégration des produits VEEAM se fait de deux façon possibles. Alors comment choisir me direz vous ? Pour répondre à cette question il faut se replonger dans le schéma ci-haut.

Personnellement, je résonne de la manière suivante :

- Si c’est un service qui est sur une infrastructure managée (infra client pour vraiment grossir le trait et enfoncer une porte ouverte), nous passerons par un déploiement via le CloudConnect (CloudProvider dans notre console VBR). Soit nous irons nous présenter à notre CloudConnect sur le fqdn que nous aurons définie sur le port par défaut ou non : tcp/6180.

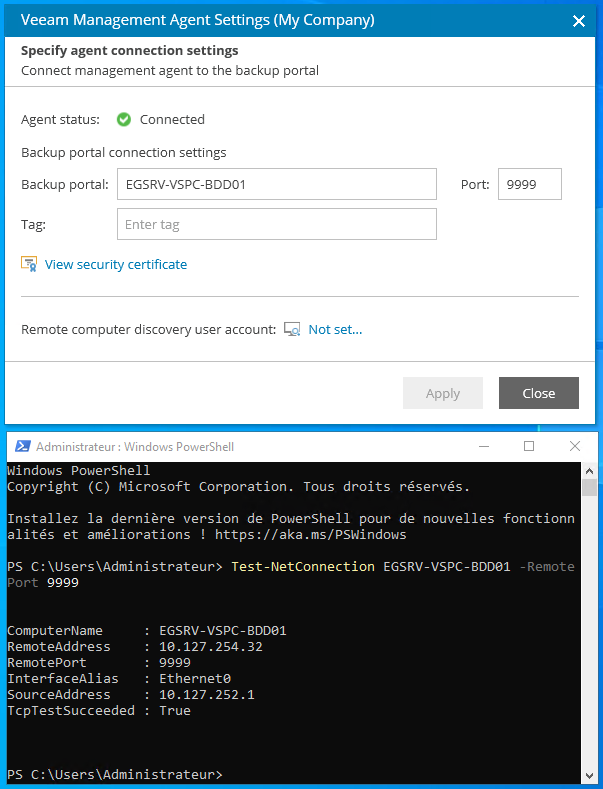

- Si c’est un service qui tourne sur l’infrastructure fournisseur (site qui héberge la VSPC ainsi que la VCC par exemple) dans ce cas précis, nous utiliserons le port tcp/9999 via l’agent managé.

Du coup c’est simple. Mais que faire de notre VBR13 hébergé sur notre infrastructure en tant que fournisseur ? De mon point de vue et le plus simplement du monde, ce n’est pas du tout un élément qui rentre dans le bon fonctionnement de notre couple VSPC et VCC.

Donc c’est une ? C’est une ? Infrastru ? Infrastructure ? Infrastructure managée… Faudra réviser jeune homme. Vous êtes loin de vos révisions et vous ne suivez pas du tout la leçon…

Alors notre VBR sera ni plus ni moins qu’un VBR client est se présentera donc à notre VSPC par sa gateway 🙂 C’est mon point de vue. Si vous voulez faire autrement, vous pouvez 🙂 Mais je ne trouve pas cela logique…

Enfin, pour l’instant, nous regarderons comment ajouter Veeam B&R et VeeamOne comme service d’infrastructure fournisseur.

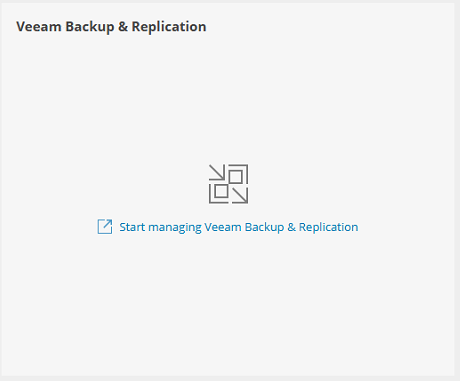

VEEAM B&R

Afin d’ajouter notre serveur VEEAM B&R nous pouvons passer par deux voies possibles.

Soit par le dashboard ou via l’onglet Plugin dans la partie configuration.

|  |

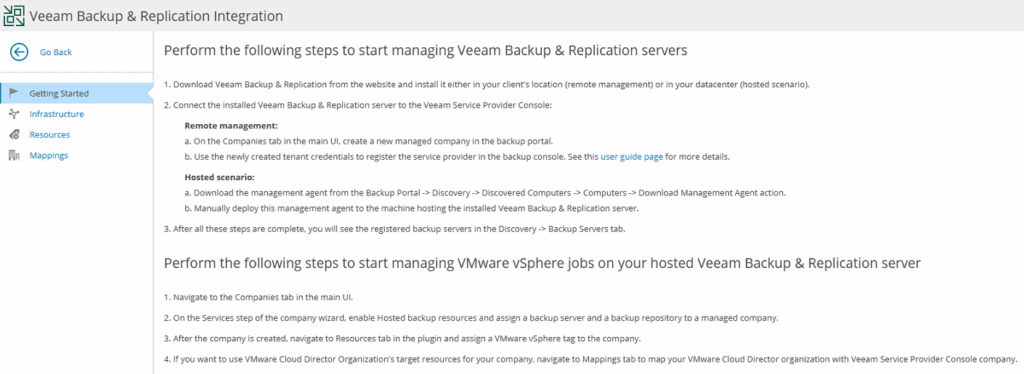

Il convient donc de prendre connaissance des instructions et de la manière d’interfacer notre VSPC à notre VBR. Comme dit plus tôt, nous ne pouvons honorer un ajout en tant que Remote Management, donc nous choisissons Hosted Scenario. C’est frustrant n’est il pas ?

London bridge is falling down, falling down, falling down. London bridge is falling down my Fair Lady. <3

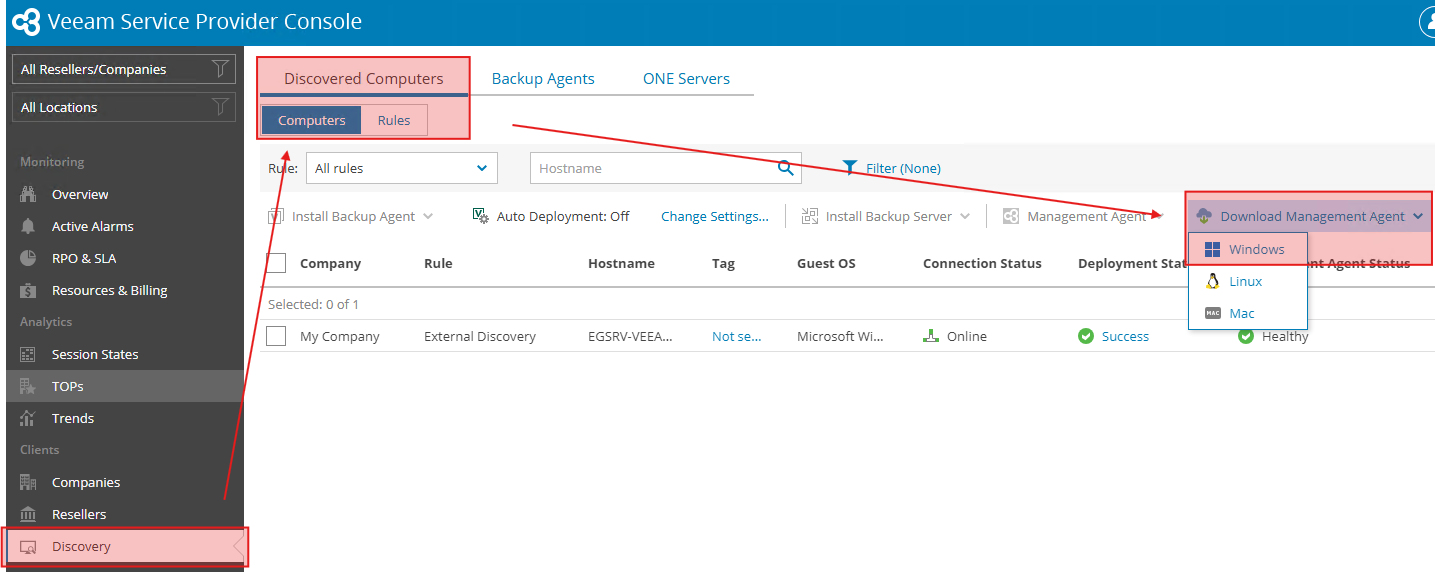

Donc dans le cas d’un scénario hébergé, il nous faut télécharger et déployer l’agent VSPC.

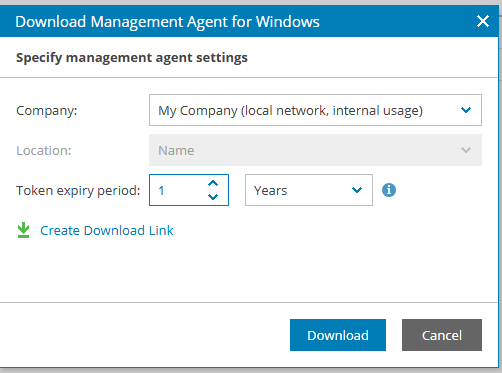

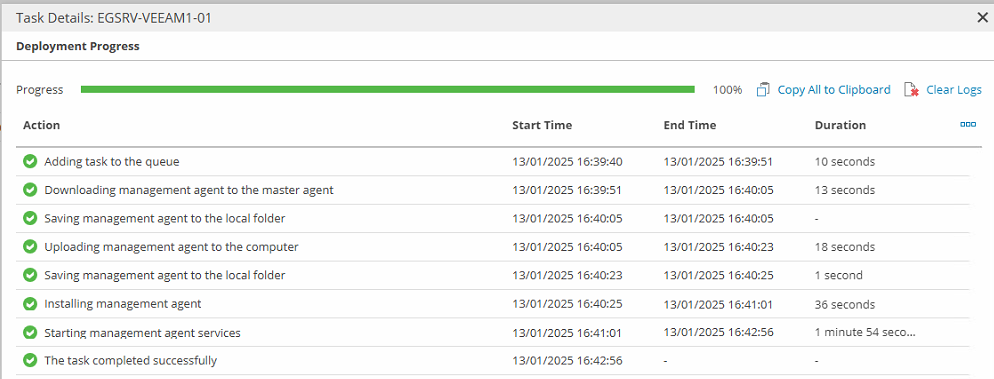

| Lors de la génération de l’agent, nous devons sélectionner la bonne organisation à laquelle rattacher l’agent. Nous pouvons naturellement reconfigurer ce dernier ultérieurement. Mais autant faire bien les choses dès le début ? Un point que les RSSI14 et autres maniaques de la sécurité apprécieront, il est possible de définir une période d’expiration du token et donc cela se traduit par : Une fois que la connexion est expiré, l’agent de management devra être vérifier manuellement. |  |

Une fois l’agent télécharger, nous devons nous assurer que les flux réseaux sont ouvert entre notre serveur VBR et notre VSPC serveur sont bien ouvert au niveau de notre UTM15.

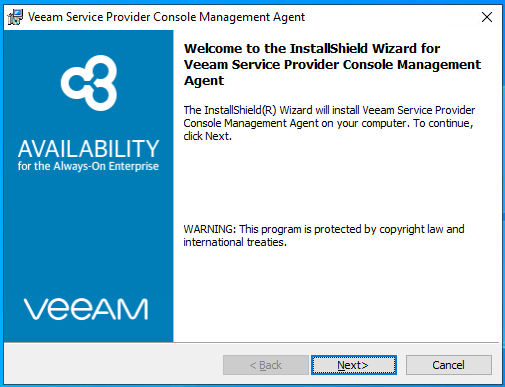

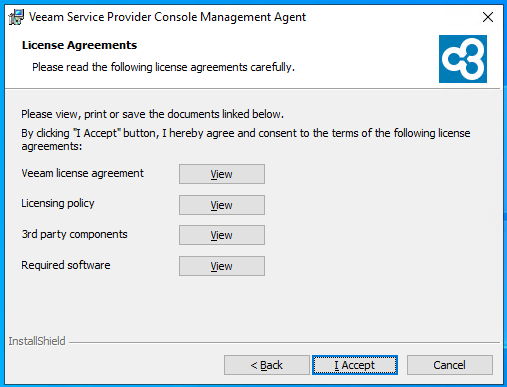

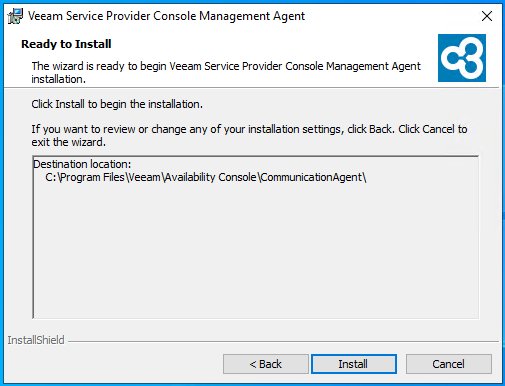

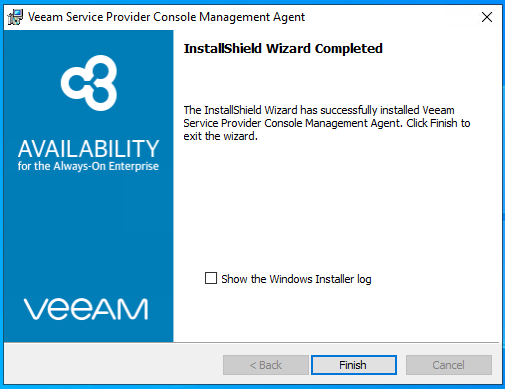

Transférons notre fichier d’installation sur notre serveur VBR et démarrons l’installation.

|  |

|  |

Il n’y a de difficile dans le déploiement de l’agent que le double clique et d’éveiller ses mantras pour valider les actions sur un bouton.

Dans la barre des tâches, dans la zone de notification vous devriez avoir une petite icone bleue avec des cercles blancs. Non ce n’est pas LogMeIn. Et d’ailleurs que diable viendrait fou**e cette solution sur un serveur de sauvegarde ? Bien, Pas bien ! Bref, après avoir retenu la leçon des 3J, ouvrez l’agent.

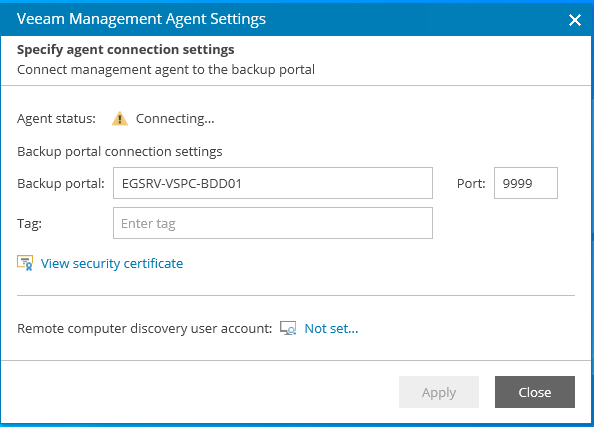

Ce dernier fraichement installé, essaie de contacter notre serveur VSPC.

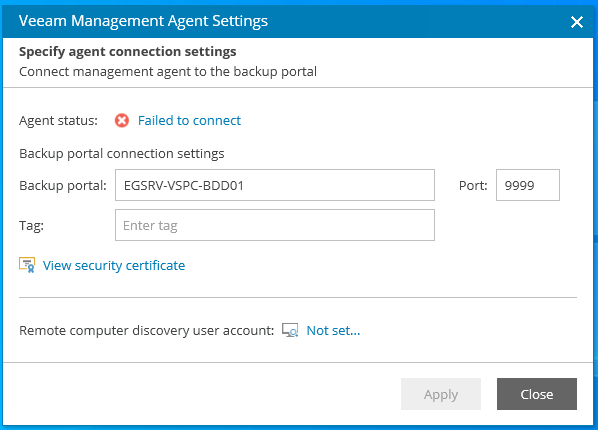

Là, c’est un peu quitte ou double si vous avez bien ouvert les flux sur votre UTM… Perso, cela n’a pas été mon cas :’D

J’aime quand un plan se déroule avec accro… Quoi c’est pas ça la réplique. Pour résoudre cette erreur, je pense que je n’ai pas besoin d’en dire d’avantage…

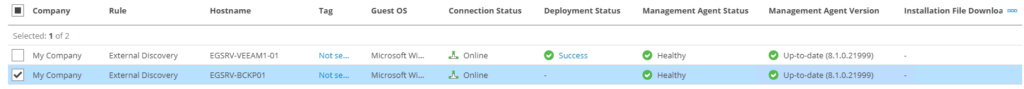

Impeccable. Regardons maintenant dans notre console VSPC ce qui se passe. Après quelques minutes le temps que les informations remontent dans la console, nous retrouvons l’état de santé de l’ensemble de notre infrastructure VBR.

VEEAM One

Bon, maintenant que nous avons traité le cas de VEEAM B&R, on se tente l’intégration VEEAM One ? Avanti !

Nous allons retrouver dans cette partie un certain nombre d’étape relativement similaire au déploiement de VBR. Néanmoins, je pense que cela vaut le cout de se pencher sur le sujet.

Depuis le menu principal dans le tableau de bord ou dans la partie plugin du menu de Configuration, nous tombons sur ces deux informations.

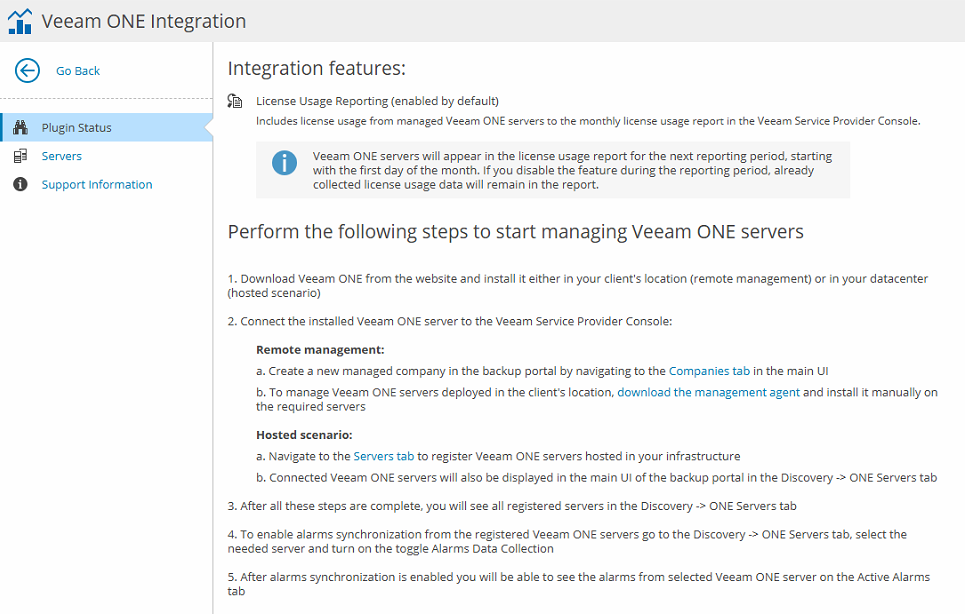

En ajoutant le plugin, nous avons comme pour VBR les différentes instructions selon le scénario dans lequel nous nous trouvons pour déployer l’agent de management et donc réaliser la jonction de notre VEEAMOne à notre VSPC.

Nous restons dans le cadre du scénario hébergé. Attention, il sera nécessaire d’ouvrir les ports nécessaires sur notre UTM (héhéhé, je rigole seul dans mon coin et vous allez vite comprendre pourquoi… 😀 ).

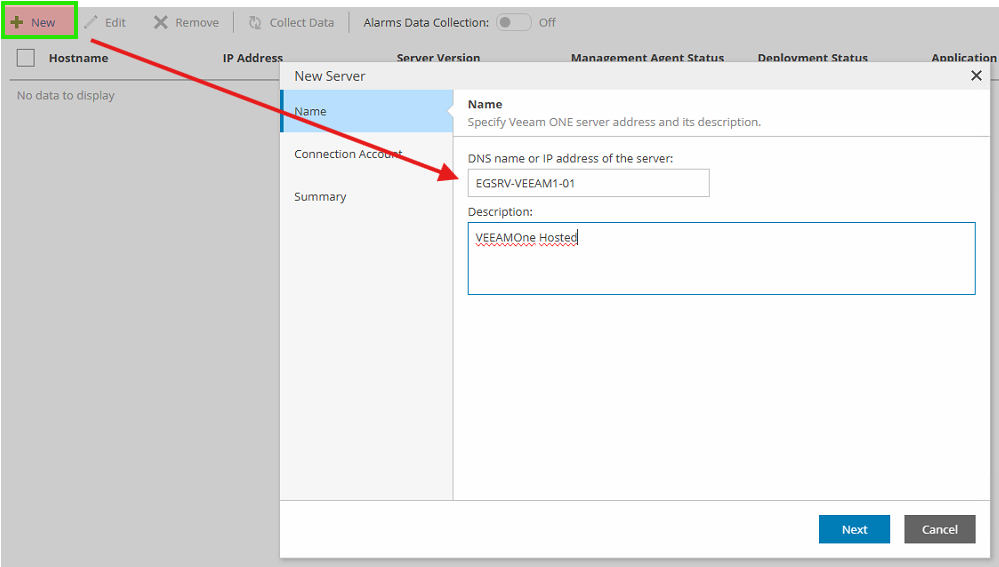

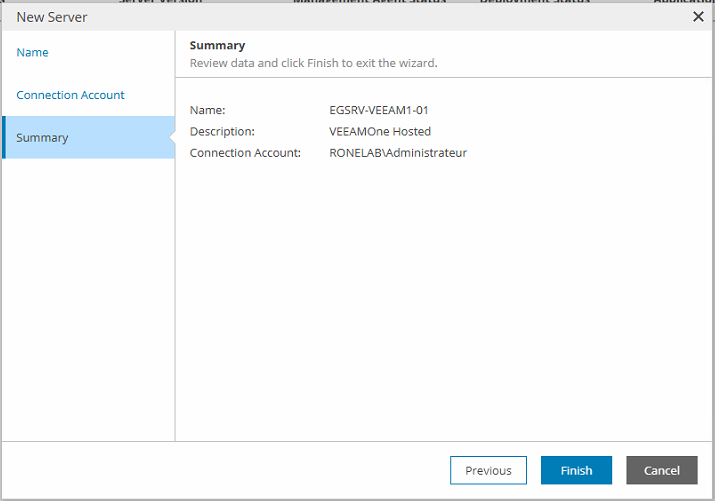

Donc comme nous sommes bêtes et disciplinés (step 3), nous ajoutons notre serveur depuis la patrie Discovery, onglet One Server et nous cliquons sur le bouton New (jusque là on te suit).

Nous ajoutons le nom de notre serveur VEEAMOne (qui doit être résolvable par notre serveur DNS) ainsi qu’une petite description (histoire de ne pas faire à la mode hussarde).

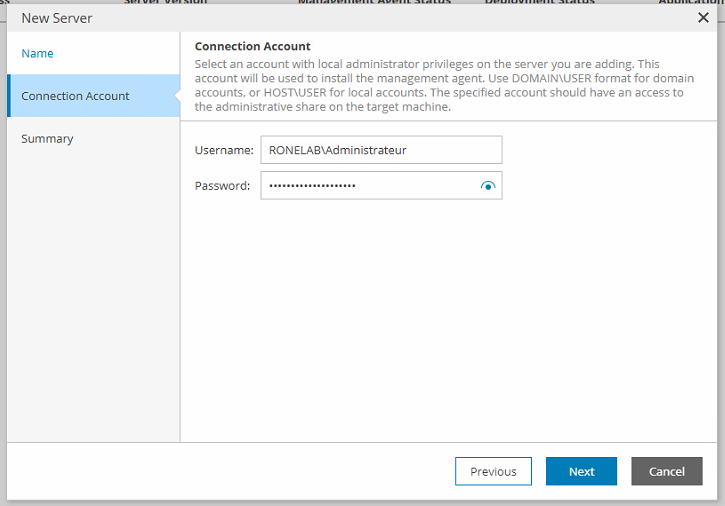

| Nous renseignons le compte utilisateur avec les droits permissions et privilèges nécessaires pour réaliser l’installation de l’agent VEEAM. Et là, vous comprendrez pourquoi je me fends la trogne xD Vous rencontrez une erreur et cela ne fonctionne pas. Pourtant les flux sont bien ouverts sur mon Firewall… |  |

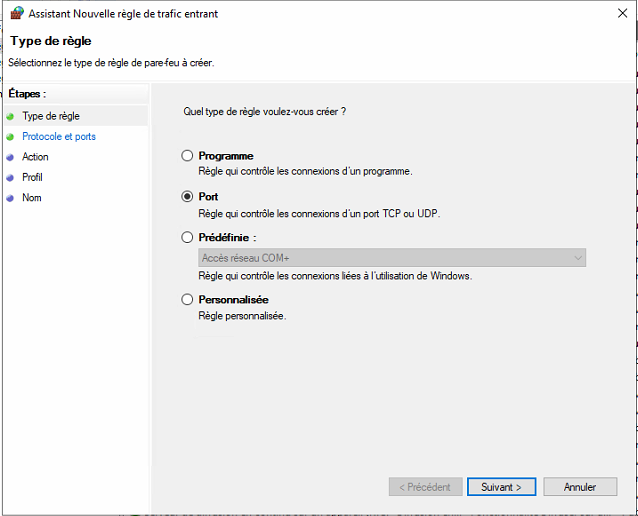

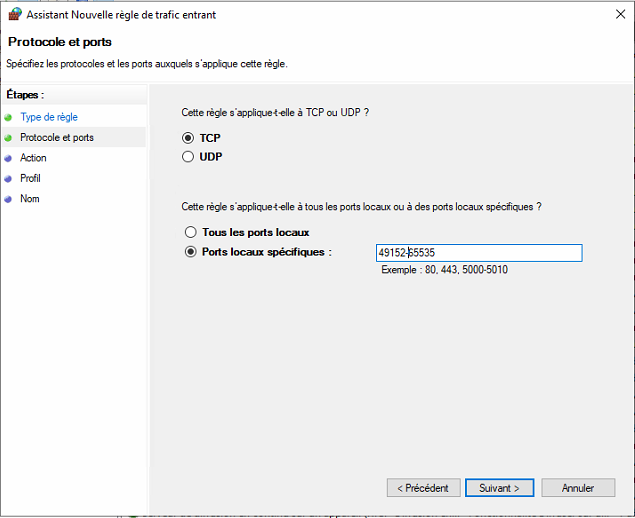

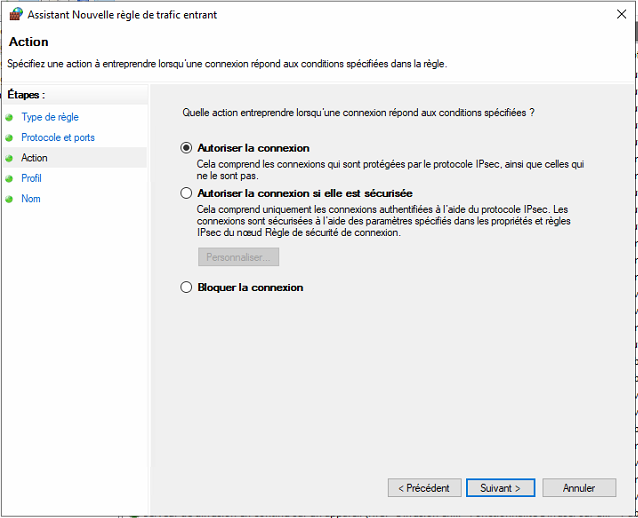

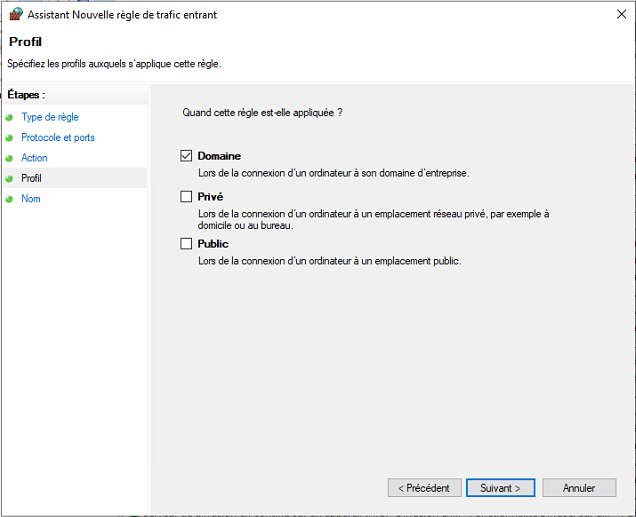

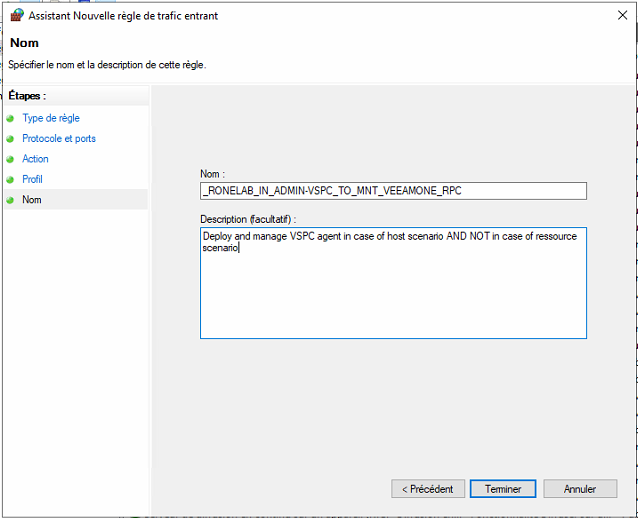

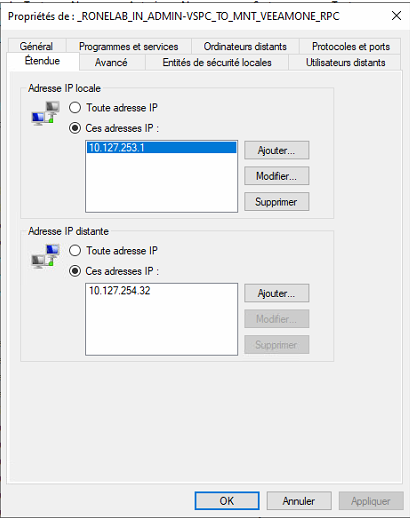

La réponse est simple et claire comme de l’eau de roche. Notre serveur VEEAMOne drop et/ou rejette les flux entrant RPC16 :3 . Résoudre ce problème est assez simple. Toutefois nous devons garder à l’esprit la règle des 3S (Simple, Standard et Sécurisé). Nous allons faire une règle entrante dans notre firewall système de notre Serveur VEEAMOne (je passe volontiers les étapes et descriptions de la création d’une règle…).

Figure 1 |  Figure 2 |

Figure 3 |  Figure 4 |

Figure 5 |  Figure 6 |

J’attire l’attention sur la Figure 6, pour plus de sécurité et pour des raisons qui me semble évidente, un filtrage strict en entrée et sortie est nécessaire sur nos IPs. (Tu avais dit que tu ne détaillerais pas… Comme quoi, il n’y a que les imbéciles qui ne change pas d’avis <3 ).

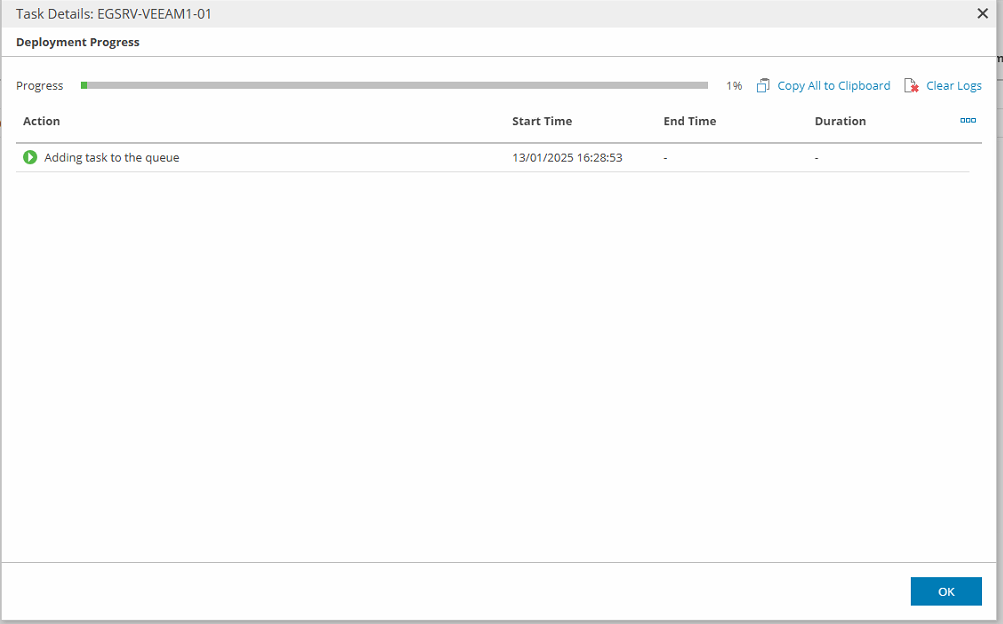

| Revenons dans notre console VSPC et reprenons de nouveau le processus de déploiement de notre agent sur notre serveur. Tiens, plus d’erreur. |  |

Il nous suffit d’être patient et d’observer. Attention, toutefois au paramétrage de votre antivirus car ce dernier peut également décider de vous compliquer la vie (et donc de me faire marrer comme une baliene aux seins bleu entre deux packs de Mille Pils).

Je vous conseille de désactiver les remontées d’alarmes de VEEAMOne dans la console VSPC. Pourquoi ? C’est un choix purement personnel mais non soumis à l’arbitraire. J’utilise déjà VEEAMOne pour les notifications, donc il n’y a aucune valeur ajoutée si ce n’est recevoir deux fois le même mail.

Le seul avantage que je vois serait l’usage d’un plugins type Graphana ou ConnectWize Manage pour collecter les informations VEEAMOne et autres. Dans ce cas, je désactiverai les notifications côté VEEAMOne. Mais bon, je n’utilise ni l’un, ni l’autre. Mais posez vous la question de ce qui vous convient le mieux, qui convient le mieux à vos équipes ainsi qu’à vos clients. Ce n’est pas parce que vous mettez un mec qui sent la glace que vous n’allez pas vous taper un iceberg. Demandez à Jack, il n’a pas voulu monter sur le piano tellement il était dégouté…

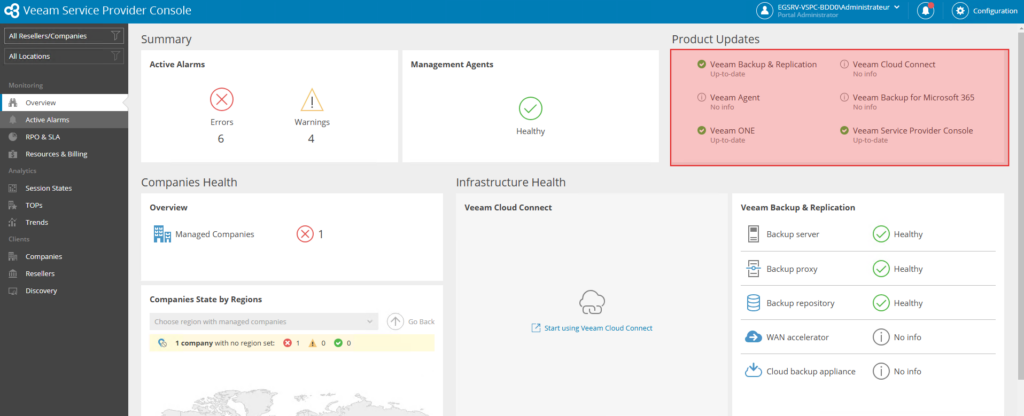

Bref, de manière globale, le tableau de bord à pas mal évolué une fois que plusieurs services sont connectés. Cela apporte un certain nombre d’information que je trouve ma fois bien « roulés » comme dirait les anciens qui ont un peu trop traîné dans les topless bars.

Egalement dans l’encadré rouge, nous retrouvons l’état de nos composants et si ces derniers possèdent la dernière version à jour disponible.

Nous avons je pense était aussi loin que peu nous proposer la solution VSPC sans connexion et interaction avec la VCC. Mais je souhaite poursuivre et réaliser un petit état des lieux.

- VSPC : VEEAM Service Provider Console ↩︎

- NFR : Not For Resale ↩︎

- VCC : VEEAM Cloud Connect ↩︎

- gMSA : Group Managed Service Account ↩︎

- DMZ : Demilitarized Zone ↩︎

- MS O365 : Microsoft Office 365 ↩︎

- API : Application Programming Interface ↩︎

- CSR : Certificate Signing Request ↩︎

- IIS : Internet Information Services ↩︎

- REQ : Request ↩︎

- ADCS : Active Directory Certificat Service ↩︎

- CA : Certification Authority ↩︎

- VBR : VEEAM Backup et Replication ↩︎

- RSSI : Responsable Sécurité des Systèmes d’Information ↩︎

- UTM : Unified Threat Management ↩︎

- RPC : Remote Procedure Call ↩︎